Rozpocznij swoją darmową podróż ze sztuczną inteligencją już dziś

Rozpocznij bezpłatną przygodę ze sztuczną inteligencją dzięki Solix ECS AI, zapewniającemu bezpieczne i zautomatyzowane zarządzanie dokumentami w grupach roboczych.

Dane wrażliwe są wszędzie i często pozostają niewidoczne

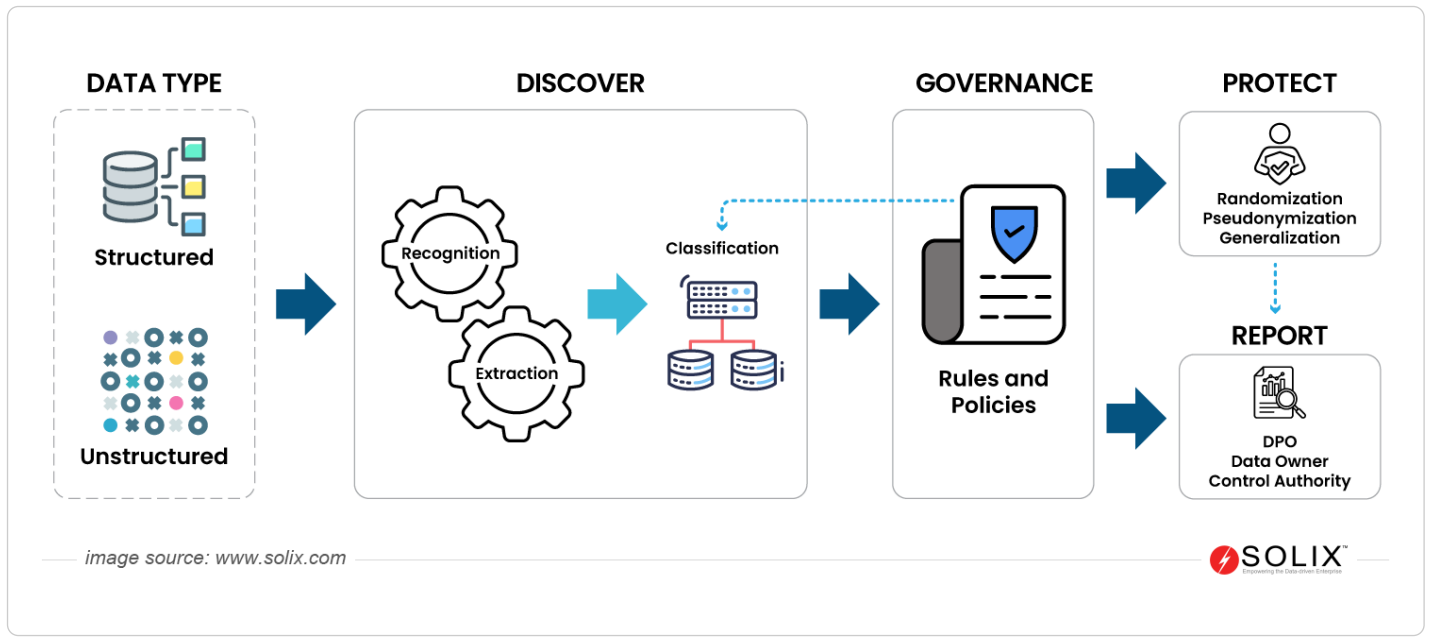

Informacje wrażliwe, takie jak dane osobowe (PII), dane kart płatniczych (PCI) i chronione informacje zdrowotne (PHI), są obecne w ustrukturyzowanych i nieustrukturyzowanych formatach danych, zarówno w środowiskach produkcyjnych, jak i nieprodukcyjnych. Firmy są coraz bardziej narażone na naruszenia prywatności, kary za nieprzestrzeganie przepisów oraz utratę reputacji, wynikające z korzystania ze starszych baz danych i aplikacji w chmurze, często nie wiedząc, gdzie znajdują się ich wrażliwe dane.

Chociaż dane produkcyjne są starannie zabezpieczone, dane w środowisku programistycznym, kontroli jakości i innych środowiskach pozaprodukcyjnych nie mają takiego samego poziomu bezpieczeństwa i kontroli dostępu opartej na uprawnieniach. Prowadzi to do nieautoryzowanego rozpowszechniania/dostępu do poufnych danych, narażając przedsiębiorstwa na nieprzestrzeganie przepisów, co może skutkować wysokimi karami finansowymi i utratą zaufania klientów.

Powszechną strategią utrzymania bezpieczeństwa w środowiskach nieprodukcyjnych jest maskowanie, szyfrowanie lub zastępowanie w inny sposób wrażliwych danych. Zanim wrażliwe dane zostaną zamaskowane, muszą zostać zidentyfikowane, a to nie lada wyzwanie, biorąc pod uwagę ogromną ilość, różnorodność i liczbę lokalizacji danych, z którymi muszą radzić sobie dzisiejsze organizacje. Ryzyko wycieków danych, kar regulacyjnych i utraty reputacji jest wyższe niż kiedykolwiek. Wraz z gwałtownym wzrostem ilości danych, ręczne śledzenie regulowanych informacji w chmurach, bazach danych i systemach plików staje się niemożliwe. Potrzebujesz inteligentniejszego sposobu na odnajdywanie i ochronę wrażliwych danych – zanim będzie za późno.

Poznaj poufne informacje swojego przedsiębiorstwa

Rozwiązanie Solix Sensitive Data Discovery to pierwsza linia obrony w zakresie ochrony prywatności danych w przedsiębiorstwie. Zaprojektowane do skanowania całego ekosystemu danych – lokalnego, w chmurze i hybrydowego – inteligentnie identyfikuje wrażliwe dane za pomocą zaawansowanych funkcji skanowania i automatycznego wykrywania, umożliwiając organizacjom lokalizowanie wrażliwych informacji w złożonych środowiskach danych, zapewniając zgodność z przepisami. RODO, HIPAA, CCPAi inne przepisy.

Dzięki płynnej, skalowalnej platformie, która integruje się bezpośrednio z Twoim procesem zarządzania prywatnością danych, zyskujesz pełną widoczność tego, gdzie znajdują się wrażliwe dane, jak przepływają i kto ma do nich dostęp. Solix Sensitive Data Discovery zapewnia inspektorom danych dostęp do pełnego krajobrazu danych przedsiębiorstwa (zarówno produkcyjnego, jak i nieprodukcyjnego) z jednego panelu. Korzystając z gotowych lub niestandardowych algorytmów, inspektorzy danych mogą szybko wyszukiwać i raportować informacje wrażliwe zgodne ze standardami branżowymi, takie jak: PII, PCI, PHIoraz poufne informacje specyficzne dla ich organizacji.

Możliwość skanowania danych ustrukturyzowanych i nieustrukturyzowanych przez Solix Sensitive Data Discovery rozwiązuje kluczowe problemy związane z wyszukiwaniem danych wrażliwych w dzisiejszych organizacjach. Funkcjonalność wyszukiwania można rozszerzyć o Maskowanie danych Solix możliwość zabezpieczenia poufnych danych.

Funkcje wykrywania poufnych danych

Rozwiązanie Solix Sensitive Data Discovery skanuje dane ustrukturyzowane i nieustrukturyzowane, identyfikuje dane osobowe, PCI i PHI, zapewnia zgodność z przepisami i integruje zaawansowane funkcje maskowania

Precyzyjnie zaprojektowane do odkrywania na skalę przedsiębiorstwa

Rozwiązanie Solix Sensitive Data Discovery ułatwia zachowanie zgodności z przepisami poprzez automatyzację identyfikacji i ochrony danych wrażliwych, wspierając tym samym przestrzeganie branżowych standardów regulacyjnych, takich jak RODO, HIPAA i PCI DSS. Gwarantuje to, że organizacje spełniają wymogi prawne i utrzymują solidny system zarządzania danymi.

Skanowanie krajobrazu danych przedsiębiorstwa

Systematyczne wyszukiwanie, klasyfikowanie i zabezpieczanie poufnych informacji, takich jak PII, PCI i PHI, we wszystkich środowiskach przy użyciu zautomatyzowanych narzędzi i maskowania danych w celu zapewnienia zgodności, zminimalizowania ryzyka i zapobiegania nieautoryzowanemu dostępowi do danych przedsiębiorstwa.

Wstępnie wypełnione reguły i zaawansowane algorytmy dopasowywania wzorców

Rozwiązanie Solix Sensitive Data Discovery wykorzystuje wstępnie wypełnione reguły i zaawansowane algorytmy dopasowywania wzorców, aby automatycznie identyfikować dane osobowe, PCI, PHI i inne wrażliwe dane w źródłach ustrukturyzowanych i nieustrukturyzowanych. Wykrywaj wrażliwe dane za pomocą metadanych, skanowania treści i rozpoznawania wzorców opartego na uczeniu maszynowym.

Dodaj nowe/niestandardowe reguły i wzorce

Rozwiązanie Solix Sensitive Data Discovery umożliwia organizacjom definiowanie i dodawanie nowych lub niestandardowych reguł i wzorców, umożliwiając identyfikację poufnych danych, unikalnych dla ich działalności. Ta elastyczność zapewnia kompleksowe wykrywanie poufnych danych wykraczające poza standardowe wykrywanie danych osobowych (PII), PCI i PHI.

Zintegrowany z maskowaniem danych Solix

Rozwiązanie Solix Sensitive Data Discovery jest płynnie zintegrowane z Solix Data Masking, umożliwiając organizacjom automatyczną identyfikację i zabezpieczenie wrażliwych danych we wszystkich środowiskach. To ujednolicone podejście zapewnia solidną ochronę, zgodność z przepisami oraz maskowanie z zachowaniem formatu dla danych osobowych, PCI, PHI i innych.

Przeszukiwanie metadanych i/lub danych

Rozwiązanie Solix Sensitive Data Discovery przeszukuje zarówno metadane, jak i dane rzeczywiste, aby identyfikować poufne informacje. To kompleksowe podejście gwarantuje, że dane osobowe, PCI, PHI i inne poufne dane są wykrywane niezależnie od ich lokalizacji, co zapewnia zgodność z przepisami i ochronę danych w całym przedsiębiorstwie.

Przestrzeganie branżowych norm regulacyjnych

Rozwiązanie Solix Sensitive Data Discovery ułatwia zachowanie zgodności z przepisami poprzez automatyzację identyfikacji i ochrony danych wrażliwych, wspierając tym samym przestrzeganie branżowych standardów regulacyjnych, takich jak RODO, HIPAA i PCI DSS. Gwarantuje to, że organizacje spełniają wymogi prawne i utrzymują solidny system zarządzania danymi.

Spełnia wszystkie aktualne certyfikaty zgodności

Zgodne z globalnymi certyfikatami ochrony i bezpieczeństwa danych

Mowa klienta i partnera

Posłuchaj bezpośrednio klientów i partnerów Solix, którzy podzielą się prawdziwymi historiami sukcesu, mierzalnymi wynikami i doświadczeniami transformacyjnymi związanymi z naszymi rozwiązaniami.

Dane wrażliwe (takie jak numery kart kredytowych), dane identyfikujące osobę (takie jak numery ubezpieczenia społecznego w USA), diagnozy medyczne, a nawet nieosobowe dane wrażliwe (takie jak informacje finansowe przedsiębiorstwa i własność intelektualna) są narażone na nadużycia lub zaniedbania ze strony pracowników przedsiębiorstwa i osób trzecich. Wdrożenie maskowania danych pomoże przedsiębiorstwom podnieść poziom bezpieczeństwa i zapewnienia prywatności przed nadużyciami wewnętrznymi i zewnętrznymi. Jednocześnie maskowanie danych sprawi, że przedsiębiorstwa będą zgodne ze standardami bezpieczeństwa i prywatności zalecanymi przez organizacje regulacyjne/audytorskie.

Józef Feiman

Wiceprezes ds. badań doktoranckich i pracownik naukowy Gartnera Gartner

Odniesienie: Hype Cycle for Application Security 2012, 20 lipca 2012 r. – numer dokumentu to G00229119

Powiązane zasoby

Przeglądaj powiązane zasoby, aby uzyskać bardziej szczegółowe informacje, pomocne przewodniki i porady ekspertów, które pomogą Ci osiągnąć sukces.

-

eBook

eBookOd wykrywania do ochrony: podstawy wykrywania poufnych danych i narzędzi zapewniających zgodność z przepisami bezpieczeństwa

Pobierz eBook -

Karta katalogowa

Karta katalogowaChroń poufne dane we wszystkich środowiskach nieprodukcyjnych i analitycznych

Pobierz arkusz danych -

-

Dlaczego SOLIXCloud

SOLIXCloud oferuje skalowalną, bezpieczną i zgodną z przepisami archiwizację w chmurze, która optymalizuje koszty, zwiększa wydajność i zapewnia kontrolę nad danymi.

-

Wspólna platforma danych

Zunifikowane archiwum danych ustrukturyzowanych, nieustrukturyzowanych i częściowo ustrukturyzowanych.

-

Zmniejszyć ryzyko

Archiwizowanie i przechowywanie danych zgodnie z zasadami

-

Ciągłe Wsparcie

Solix oferuje światowej klasy wsparcie ekspertów 24 godziny na dobę, 7 dni w tygodniu, aby sprostać Twoim potrzebom w zakresie zarządzania danymi.

-

Sztuczna inteligencja na żądanie

Elastyczna oferta skalowania pamięci masowej i wsparcia dla Twojego projektu

-

W pełni zarządzany

Oferta oprogramowania jako usługi

-

Bezpieczne i zgodne z przepisami

Kompleksowe zarządzanie danymi

-

Rozpocznij za darmo

Abonament miesięczny z płatnością za zużycie, dzięki czemu kupujesz tylko to, czego potrzebujesz.

-

Przyjazny dla użytkownika końcowego

Dostęp do danych dla użytkownika końcowego z możliwością elastycznego wyboru formatu.

Często zadawane pytania dotyczące wykrywania poufnych danych

Czym jest odkrywanie poufnych danych i dlaczego jest to takie ważne?

Usługa Sensitive Data Discovery systematycznie wyszukuje i klasyfikuje dane osobowe, informacje o stanie zdrowia (PHI), dane PCI i inne poufne informacje w całym środowisku danych. Solix automatyzuje ten proces w źródłach strukturalnych i niestrukturalnych, lokalnych i chmurowych, dzięki czemu zespoły ds. bezpieczeństwa, prywatności i zgodności z przepisami wiedzą, co chronić, gdzie to się znajduje i kto jest jego właścicielem.

Czym Solix Sensitive Data Discovery różni się od ogólnych narzędzi do odkrywania danych lub narzędzi DSPM?

Wiele narzędzi inwentaryzuje lokalizacje danych; Solix dogłębnie analizuje świadomość wrażliwości. Łączymy biblioteki wzorców, inspekcję treści, analizę metadanych i reguły, aby precyzyjnie identyfikować dane regulowane i poufne, a następnie integrujemy się bezpośrednio z maskowaniem, prywatnością, archiwizacją i zarządzaniem w Solix CDP/SOLIXCloud. Wykrywanie ma na celu natychmiastowe podjęcie działań ochronnych.

Jakie rodzaje wrażliwych danych może wykryć Solix?

Solix wykrywa szerokie spektrum: dane osobowe (imiona i nazwiska, dowody osobiste, dane kontaktowe), dokumentację finansową, informacje dotyczące opieki zdrowotnej, dane kart, dane uwierzytelniające oraz atrybuty wrażliwe dla firmy. Wstępnie wypełnione zestawy reguł obejmują typowe wzorce, a reguły niestandardowe uwzględniają pola specyficzne dla organizacji, więc nie jesteś ograniczony tylko do „standardowych” definicji PII lub PHI.

Jakie źródła danych i środowiska obsługuje Solix?

Solix skanuje dane ustrukturyzowane, półustrukturyzowane i nieustrukturyzowane w środowiskach lokalnych, chmurowych i hybrydowych: bazach danych, współdzielonych plikach, obiektowej pamięci masowej, raportach i nie tylko. Rozwiązanie jest przeznaczone do środowisk wielochmurowych i korporacyjnych, dzięki czemu można uruchomić jeden program do wyszukiwania obejmujący starsze systemy, eksporty SaaS i nowoczesne platformy danych.

W jaki sposób Solix faktycznie znajduje poufne dane i jakie techniki wykorzystuje?

Solix wykorzystuje predefiniowane wzorce, zaawansowane dopasowywanie wzorców, analizę metadanych i skanowanie treści do wykrywania wrażliwych danych. Może przeszukiwać zarówno metadane, jak i rzeczywiste ładunki, łącząc logikę opartą na regułach z konfigurowalnymi algorytmami, co pozwala na dostrojenie precyzji i zasięgu. Wyniki są przechowywane centralnie w celu raportowania, korygowania i kontroli nad danymi.